Pentest black box vs grey box : lequel choisir ?

les types de pentest black box vs grey box

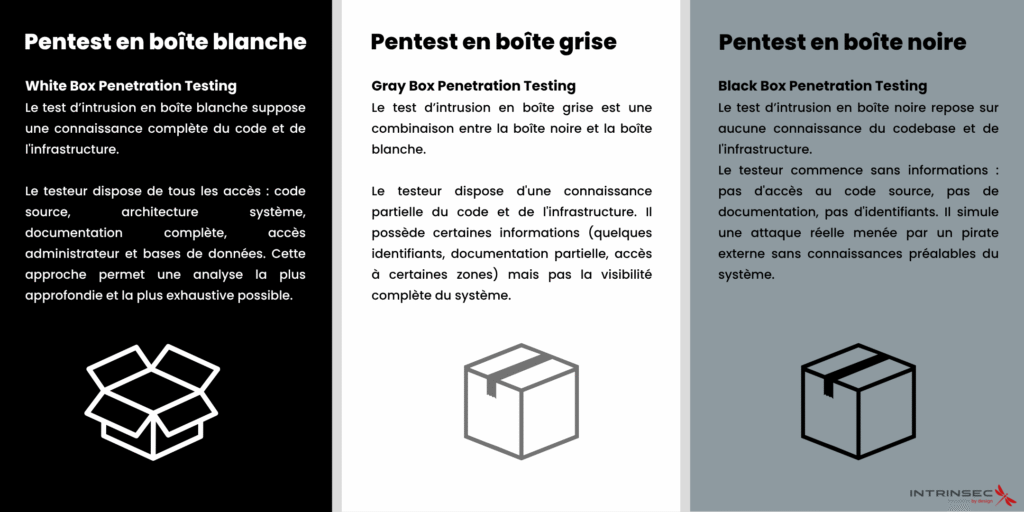

Quand on parle de tests d’intrusion (pentest), le choix de la méthodologie détermine largement la qualité et la pertinence des résultats de sécurité. Deux approches dominent particulièrement dans les organisations : le pentest black box et le pentest grey box. Comprendre leurs différences et leurs forces respectives est essentiel pour évaluer réellement le niveau de sécurité de votre infrastructure.

Voir également : Diagnostic de maturité cyber

Type de pentest black box : la simulation de l’attaquant externe

Le pentest black box simule une attaque réelle menée par un cybercriminel ayant un accès minimal au système ciblé. Le pentester démarre sans aucune information sur l’architecture, les configurations, le code source ou les politiques de sécurité de l’organisation.

Cette approche place l’auditeur dans la posture exacte d’un hacker externe cherchant à compromettre le système sans connaissance préalable. Le testeur doit donc explorer, scanner et identifier les points d’entrée par lui-même, ce qui reproduit fidèlement les conditions d’une véritable intrusion.

Les forces du black box

Le principal atout du pentest black box réside dans son réalisme maximum. Puisque les pirates informatiques disposent généralement d’informations limitées sur le système d’information qu’ils tentent de compromettre, cette approche reflète précisément les conditions réelles d’une attaque.

Cette méthodologie permet aux équipes de sécurité de déterminer de manière fiable les vulnérabilités externes qui pourraient être exploitées rapidement par un attaquant. Les résultats mettent en lumière les lacunes les plus critiques et immédiatement accessibles depuis l’extérieur.

Les contraintes du black box

Le black box présente cependant des limitations pratiques. Le pentester consacrant du temps à l’exploration et à la reconnaissance, le test s’avère généralement plus long et donc plus coûteux. Il ne peut pas accéder aux couches internes du système pour identifier des vulnérabilités plus profondes, ce qui limite la couverture de l’audit.

Voir également : Audit technique

Type de pentest grey box : la solution intermédiaire pragmatique

Le pentest grey box se positionne entre le black box et le white box, en fournissant au pentester un ensemble limité d’informations sur le système ciblé. Cette approche intermédiaire offre une base de départ concrète tout en conservant un aspect réaliste de menace.

Lors d’un test grey box, le pentester peut recevoir des comptes utilisateurs avec des droits restreints, une documentation partielle sur l’architecture, l’accès à certaines interfaces client ou des identifiants permettant de dépasser l’étape d’authentification. L’objectif consiste à simuler une attaque menée par un cybercriminel ayant obtenu un premier accès au système.

Les avantages du grey box

Le grey box correspond à la menace la plus réaliste que les organisations rencontrent réellement. La majorité des attaques ne commencent pas à zéro : le pirate dispose d’informations partielles, d’un compte utilisateur compromis, ou accède au système en tant qu’employé malveillant.

Cette méthode permet de concentrer les efforts de test sur des zones à risque prioritaires, sans perdre de temps en reconnaissance initiale. Elle offre un excellent rapport entre représentativité de menace et efficacité du test. Le pentester peut simuler des scénarios d’attaques variés : accès d’employés, de prestataires externes ou d’anciens collaborateurs.

Le grey box teste également les mécanismes de défense en profondeur. Une fois un premier accès obtenu, l’auditeur évalue les défauts de segmentation réseau, les mécanismes de validation d’accès insuffisants et la détection des actions initiées depuis des comptes légitimes mal utilisés.

Les points de vigilance du grey box

Le grey box ne détecte pas les vulnérabilités complètement externes qui nécessitent une reconnaissance initiale poussée. Si vous avez besoin de valider la robustesse de vos premières lignes de défense face à un attaquant sans aucune information, le grey box ne fournira pas cette assurance.

Quel pentest choisir selon votre contexte ?

Le choix entre black box et grey box dépend étroitement de votre maturité en sécurité et de vos priorités d’audit.

Optez pour le type de pentest black box

Si vous souhaitez évaluer vos défenses contre une attaque réaliste d’un hacker complètement externe, ou si vous n’avez jamais effectué de pentest auparavant. Cette approche garantit une couverture des vulnérabilités les plus accessibles et critiques.

Préférez le type de pentest grey box

Si vous avez déjà validé vos premières lignes de défense, ou si vous cherchez à simuler les menaces les plus probables pour votre organisation. Le grey box s’impose comme la méthodologie la plus fréquemment utilisée en entreprise car elle balance réalisme et pragmatisme. Il reste aussi valide pour tester des espaces à accès restreint, des zones client ou des fonctionnalités particulièrement sensibles.

En pratique, nombreuses sont les organisations qui combinent les deux approches sur différents périmètres selon la maturité de chaque domaine. Cette stratégie multi-approches offre une couverture complète tout en optimisant les ressources d’audit.

A propos de nous

Intrinsec se distingue par ses qualifications officielles ANSSI, attestant de notre conformité aux exigences réglementaires, techniques et de sécurité les plus exigeantes du gouvernement français. Notre qualification PASSI LPM/RGS couvre l’intégralité des domaines d’audit critiques : architecture, configuration, code source, tests d’intrusion et audits organisationnels et physiques.

Consultez également

Prêt à Renforcer Votre Cybersécurité ?

Protégez ce qui compte vraiment pour votre entreprise. Nos experts

en cybersécurité vous accompagnent dans la sécurisation de vos

actifs numériques.